威脅情報生命週期:六個步驟

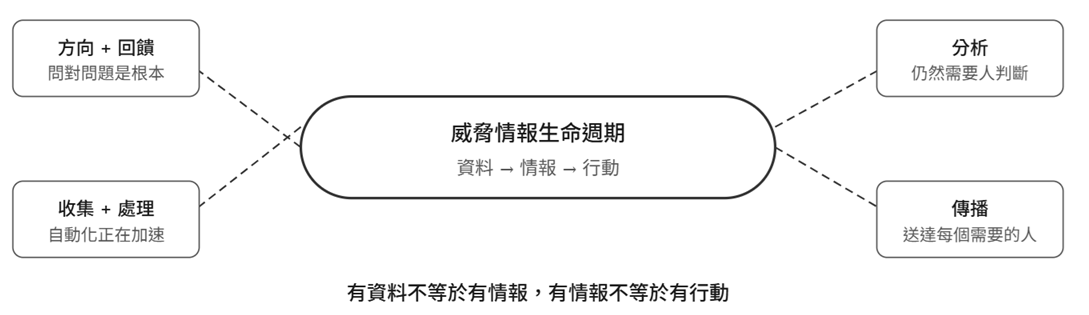

情報 vs 資料:很多組織搞混了這兩件事

彼得在觀察各種組織的資安成熟度時,發現一個很普遍的現象:有資料(Data),但沒有情報(Intelligence),有時會翻成情資(情報資料)。

資安團隊每天收到大量的 IoC(入侵指標)、CVE 漏洞通報、威脅訊息推送,但很多時候這些資料堆在儀表板上,沒有人真正知道它對自己的組織意味著什麼、應該優先處理哪個、或者該怎麼採取行動。

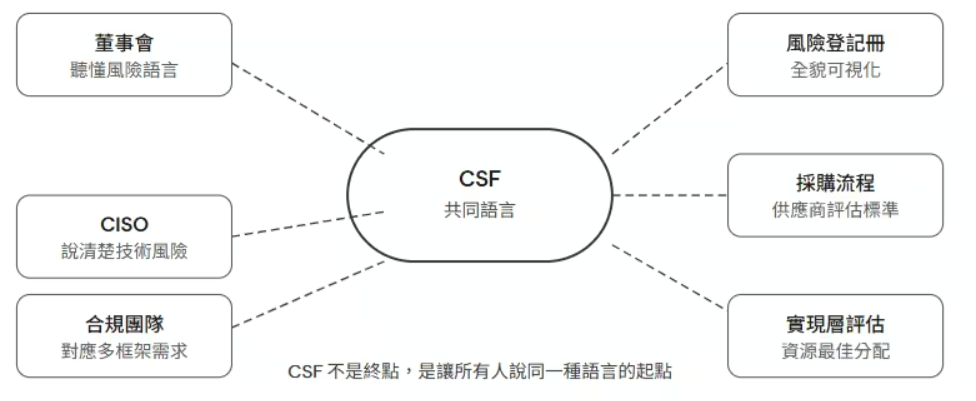

威脅情報(CTI)生命週期的設計,正是為了解決這個問題——它不是要你收集更多資料,而是要讓你把資料轉化成真正有用、可行動的情報。這個框架源自政府和軍事情報體系幾十年的實踐積累,現在被廣泛應用於商業網路安全領域。

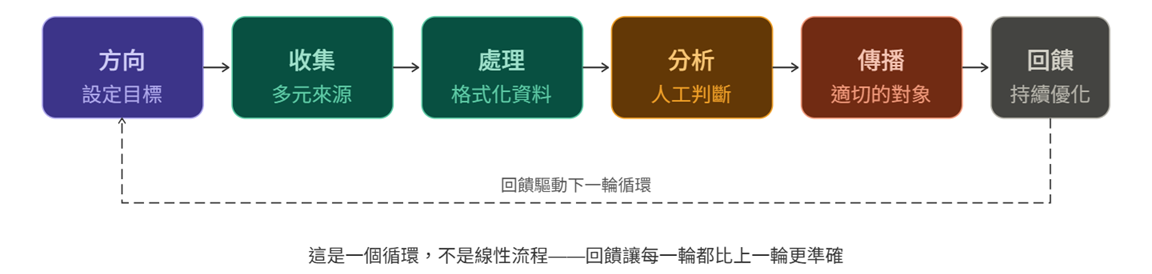

第一步:方向——問錯問題,後面全錯

生命週期的第一步,也是最常被輕忽的一步,是「方向(Direction)」——確定這個情報計畫到底要回答什麼問題。

很多組織的威脅情報工作之所以沒有發揮預期效果,根源就在這裡:他們收集了大量資料,卻從來沒有認真問過「我們組織最需要防禦的是什麼?」。方向階段要求組織明確定義需要保護的資產、潛在損失的影響,以及情報需求的優先順序。

一個具體的例子:如果組織的核心業務是金融交易,那情報需求的優先問題應該是「針對金融機構的進階持續性威脅(APT)有哪些最新動態?」而不是去追蹤跟自己毫無關聯的威脅行為者。方向沒設對,後面的收集、分析、傳播全都是在做無用功。

第二步:收集——暗網不是唯一的情報來源

說到收集,很多人第一個想到的是「暗網監控」。這很性感,但彼得認為這只是情報來源的一小部分,而且往往不是最重要的那部分。

真正完整的情報收集應該涵蓋內部網路日誌、行業組織的威脅資料流、開源情報(OSINT)、技術社群討論,以及人工情報——也就是跟真正了解特定威脅領域的人交流。最有價值的情報,往往不是從暗網論壇直接爬下來的,而是有人把收集到的碎片拼在一起、加上脈絡之後產出的。

第三步與第四步:處理與分析——這才是真正耗力氣的地方

收集來的原始資料(raw data),要先經過「處理(Processing)」轉換成可用格式,再透過「分析(Analysis)」成為真正有意義的情報。

這兩個步驟容易被合在一起想,但它們的性質完全不同。處理是把資料變成可以讀取的東西——比如把安全報告裡的 IP 位址提取出來匯入 SIEM。分析則是人工判斷的過程:這個威脅跟我們有關嗎?嚴重性如何?應該採取什麼行動?

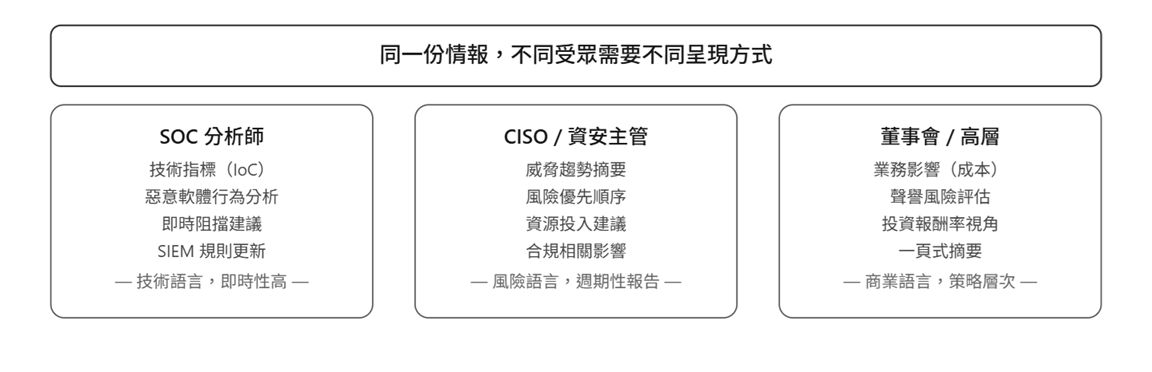

彼得特別注意到框架強調的一點:分析的輸出格式,必須根據受眾設計。跟 SOC 分析師說話,可以用技術語言;跟 CISO 和董事會溝通,必須翻譯成業務語言——直接和間接成本、聲譽風險、建議行動。這個「翻譯」能力,彼得認為是很多情報團隊的弱點。

第五步:傳播——給對的人、在對的時機

情報做好了,如果沒有送到需要它的人手上,等於白做。傳播(Dissemination)這個步驟看起來簡單,但實際上涉及幾個關鍵決策:誰需要這份情報?以什麼格式?多快?透過什麼管道?

很多組織的情報傳播存在一個結構性問題:SOC 拿到了威脅指標,卻沒有人通知到第三方風險管理團隊,也沒有人更新採購合約裡的安全要求。情報的價值,在於它能觸達所有需要它的人——而不只是技術團隊。

第六步:回饋——這才是讓整個循環升級的關鍵

最後一步,也是最能體現威脅情報成熟度的一步,是「回饋(Feedback)」。

回饋不是禮貌性地問「這份報告有沒有幫助?」,而是系統性地了解:情報的使用者到底用了哪些資訊做了什麼決策?哪些情報是有用的?哪些方向設定是錯的?什麼問題根本沒有被回答到?

這些回饋,應該直接回流到第一步——調整下一輪情報循環的方向和需求。沒有持續回饋的情報計畫,只是在原地打轉;有了回饋機制,每一輪循環都會比上一輪更精準、更有價值。

趨勢觀察:AI 正在改變 CTI 生命週期的哪些環節

從全球趨勢來看,AI 和機器學習正在大幅改變威脅情報生命週期的兩個環節:收集和處理。自動化爬取、語義分析、大規模關聯,讓原本需要大量人力的工作可以更快完成。

但有趣的是,框架中真正重要的環節——方向、分析、回饋——仍然高度依賴人的判斷。AI 可以幫你更快地把資料轉化成初步資訊,但「這個威脅對我們的業務意味著什麼?」這個問題,目前還是需要人來回答。

未來 CTI 的競爭優勢,不在於誰能收集到最多資料,而在於誰的分析師更懂得問對問題、誰的組織更懂得把情報轉化成真實的防禦行動。這個能力,比任何工具和平台都更難建立,也更難被複製。

本文觀點來自個人心得與觀察,不代表任何組織或機構立場。

原始文章時間:2023 年 2 月 10 日